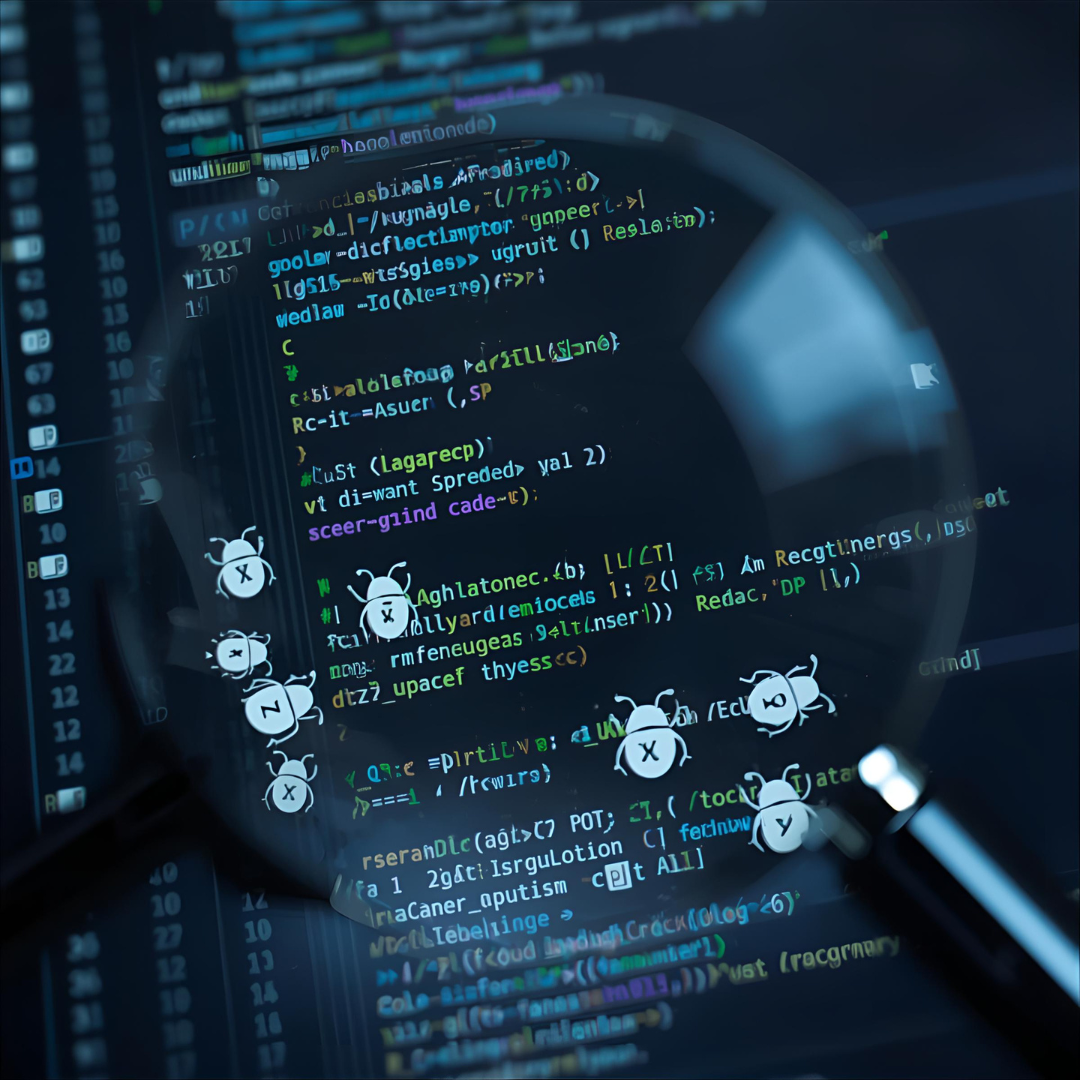

WordPress adalah fondasi digital yang tangguh, tetapi keamanan website sering kali bergantung pada kualitas kode yang Anda gunakan. Mengaudit keamanan codebase WordPress adalah proses penting untuk mengidentifikasi dan memperbaiki kerentanan potensial di tema, plugin, atau kustomisasi yang Anda kembangkan sendiri. Audit ini melampaui pemindaian malware sederhana; ini adalah analisis mendalam terhadap kode untuk memastikan bahwa setiap baris kode mematuhi praktik keamanan terbaik dan tidak meninggalkan celah bagi penyerang.

Mengapa Mengaudit Codebase?

- Mengidentifikasi Kerentanan: Audit membantu menemukan kelemahan umum seperti SQL injection, Cross-Site Scripting (XSS), atau kerentanan dalam manajemen sesi.

- Mencegah Serangan: Proaktif mengidentifikasi masalah sebelum penyerang mengeksploitasinya.

- Memastikan Kepatuhan: Memastikan kode Anda sesuai dengan standar keamanan industri dan praktik terbaik WordPress.

- Membangun Reputasi: Menunjukkan komitmen Anda terhadap keamanan, yang sangat penting bagi klien atau pengguna.

Metodologi dan Tahapan Audit Keamanan

Audit keamanan codebase yang efektif harus dilakukan secara sistematis. Berikut adalah metodologi yang dapat Anda ikuti:

1. Persiapan dan Pemahaman Kode

Sebelum memulai, pahami arsitektur kode Anda.

- Pahami Cakupan: Tentukan bagian kode mana yang akan diaudit—apakah itu seluruh tema, plugin tertentu, atau snippet kode kustom.

- Pahami Tujuan Kode: Ketahui apa yang seharusnya dilakukan oleh setiap fungsi dan bagaimana data seharusnya diproses. Ini akan membantu Anda mengidentifikasi anomali.

2. Analisis Kode Statis Otomatis

Gunakan alat analisis statis (Static Application Security Testing – SAST) untuk pemindaian awal. Alat ini menganalisis kode sumber tanpa menjalankannya dan dapat dengan cepat menemukan kerentanan umum.

- Alat: Gunakan WPScan, RIPS (RIPS-Scanner), atau PHP Code Sniffer. Alat-alat ini dapat memindai file Anda dan menandai fungsi yang berpotensi tidak aman atau praktik pengodean yang buruk.

- Contoh Temuan: Alat ini dapat mendeteksi penggunaan fungsi PHP yang tidak aman seperti eval() atau shell_exec(), atau pemanggilan query database tanpa sanitasi input.

3. Tinjauan Kode Manual (Manual Code Review)

Analisis otomatis tidak dapat menemukan semua kerentanan. Tinjauan manual oleh auditor keamanan yang berpengalaman sangatlah penting.

- Fokus pada Input Pengguna: Audit setiap titik di mana data dari pengguna diterima (formulir, URL, cookie). Pastikan data tersebut disanitasi sebelum disimpan ke database dan dibersihkan (escaped) sebelum ditampilkan di layar.

- Periksa Kueri Database: Pastikan semua query menggunakan prepared statements atau fungsi WordPress yang aman, seperti wpdb->prepare(), untuk mencegah SQL Injection.

- Validasi Output: Pastikan semua output dibersihkan dengan benar untuk mencegah XSS. Gunakan fungsi seperti esc_html() atau esc_attr() yang sesuai.

- Audit Hak Akses: Periksa apakah ada celah dalam manajemen peran dan hak akses. Apakah pengguna dengan peran rendah dapat mengakses fungsi yang hanya untuk administrator?

4. Pengujian Keamanan Dinamis (Dynamic Analysis)

Setelah kode diaudit secara statis dan manual, jalankan aplikasi di lingkungan pengujian dan serang seperti penyerang sungguhan.

- Pengujian Penetrasi: Gunakan alat seperti Burp Suite atau OWASP ZAP untuk mencari kerentanan saat aplikasi berjalan. Kirimkan input yang tidak valid dan berbahaya untuk melihat bagaimana aplikasi merespons.

- Skenario Otentikasi: Uji kerentanan dalam manajemen sesi dan otentikasi. Apakah cookie sesi aman? Apakah ada celah dalam proses login?

Area Utama yang Harus Diaudit

- Manajemen Opsi WordPress: Audit setiap penggunaan get_option(), update_option(), dan delete_option(). Pastikan data yang disimpan di opsi database disanitasi.

- Nonces: Pastikan semua formulir dan tindakan sensitif menggunakan WordPress Nonces untuk mencegah serangan CSRF.

- Hak Akses: Periksa setiap fungsi yang dapat dieksekusi oleh pengguna. Gunakan current_user_can() untuk memastikan hanya pengguna yang memiliki kapabilitas yang benar yang dapat menjalankan fungsi tersebut.

Kesimpulan

Mengaudit keamanan codebase WordPress adalah proses yang memakan waktu tetapi sangat penting untuk menjaga integritas dan keamanan website Anda. Dengan mengadopsi metodologi berlapis yang mencakup analisis statis, tinjauan kode manual, dan pengujian dinamis, Anda dapat secara efektif menemukan dan menambal kerentanan sebelum mereka menjadi masalah. Investasi pada keamanan kode bukan hanya tentang mencegah kerugian, tetapi juga tentang membangun kepercayaan dan fondasi digital yang kokoh untuk masa depan.

0 Comments